El protocolo de Acceso de Factor Único o Single-Factor Authentication (SFA) fue añadido hoy por la Agencia de Ciberseguridad y Seguridad de Infraestructura de Estados Unidos (CISA) a una muy pequeña lista de malas prácticas de ciberseguridad sobre las que se pronuncia en contra.

Este catálogo de malas prácticas de CISA incluye prácticas que la agencia federal ha enunciado como “excepcionalmente peligrosas” y que no deben ser usadas por organizaciones dentro del gobierno ni dentro del sector privado ya que los expone de manera innecesaria al riesgo de comprometer sus sistemas por individuos que representan una amenaza.

Además, estas peligrosas prácticas son “especialmente grandes” en sistemas expuestos a internet que individuos amenazantes pueden vulnerar y comprometer de manera remota.

Exhortan a Organizaciones a adoptar la Autenticación de múltiples factores

Como lo dijo la agencia de ciberseguridad federal, el SFA (un método de autenticación de bajo nivel de seguridad que solo requiere de introducir un nombre de usuario y password) es “especialmente riesgoso” cuando se usa para autenticación remota o para acceder a una cuenta con permisos administrativos.

“El uso de la autenticación de factor único para accesos remotos o administrativos a sistemas en los que se basan las operaciones de Infraestructura Crítica y Funciones Críticas Nacionales (NCF) es peligrosa y eleva significativamente el riesgo a la seguridad nacional, la seguridad económica nacional y la salud y seguridad pública nacional”, menciona CISA.

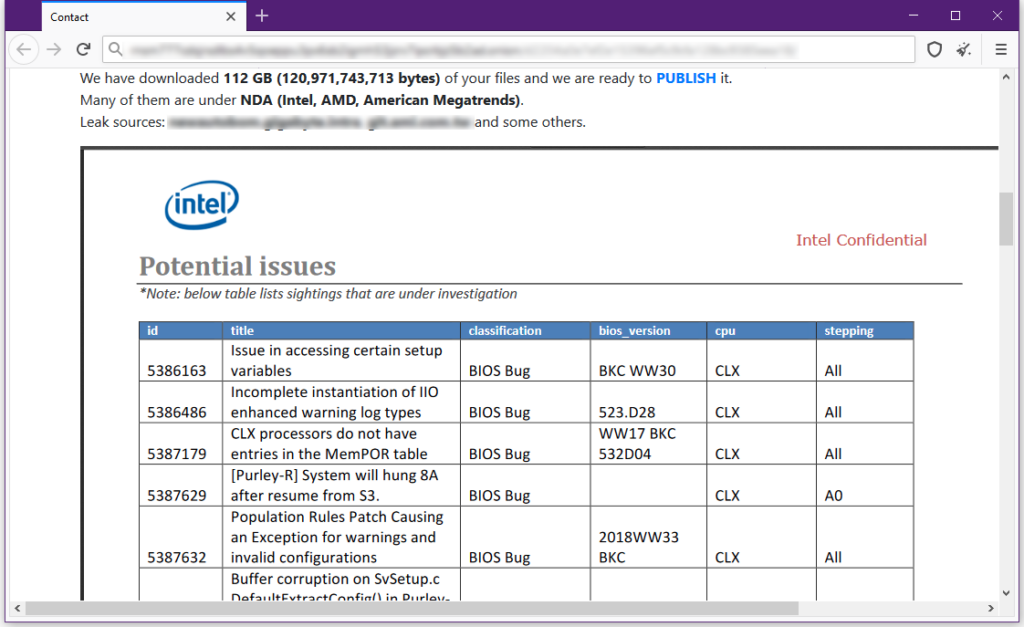

Los atacantes pueden obtener acceso rápidamente a sistemas protegidos usando este método de bajo nivel de seguridad dado que los passwords pueden ser fácilmente robados usando varias técnicas (phishing, keylogging, sniffing en la red, ingeniería social, malware, ataques de fuerza bruta, vaciado de credenciales, etc).

Para colmar el vaso, los administradores que compartan el mismo password y el reciclaje de passwords también incrementan el riesgo de que los atacantes comprometan los sistemas protegidos por Autenticación de Factor único.

El cambio hacia la Autenticación de Múltiples Factores hace bastante más difícil o incluso imposible que los individuos amenazantes sean exitosos en sus ataques.

Un estudio conjunto entre Google, la Universidad de Nueva York y la Universidad de California en San Diego, encontró que el uso de MFA puede bloquear hasta el 100% de los ataques de bots automatizados, 99% de los ataques masivos de phishing y aproximadamente el 65% de los ciber ataques dirigidos.

El Director de Seguridad de Identidad de Microsoft Alex Weinert también comentó que: “tu password no importa, pero el MFA si. Según nuestros estudios, tu cuenta es 99.9% menos probable de ser atacada cuando usas MFA”.

Las otras dos únicas prácticas enlistadas en este catálogo de Malas Prácticas son el uso de software a punto de ser descontinuado (o sin soporte) y el uso de credenciales de acceso de fábrica o ya conocidas.

Profesionales de TI y Administradores al rescate

CISA también abrió una página de discusión en GitHub sobre malas Prácticas para que profesionales de TI y administradores de sistemas puedan dar su feedback y compartir sus experiencias en la batalla contra estas.

Otras malas prácticas en ciberseguridad adicionales que la agencia está considerando añadir a esta lista son:

- Usar llaves o funciones criptográficas débiles

- Topologías de red planas

- Mezclas inadecuadas de redes IT y OT

- Accesos de Adminsitrador para todo mundo (mal uso de los privilegios)

- Uso de sistemas anteriormente vulnerados sin haberlos sanitizado

- Transmisión de tráfico sensible, desencriptado o desautenticado en redes no controladas

- Controles físicos faltantes o muy débiles

Nuestro especialista en Ciberseguridad Erik Salas nos comenta:

A partir del día Lunes se ha estado comentando que US Cybersecurity and Infrastructure Security Agency (CISA) ha publicado que el uso de un solo factor de autenticación es una mala práctica y excepcionalmente riesgoso, esto es bastante alarmante, ya que la mayoría de las empresas operan de esta manera, así que más vale que todos busquemos agregar múltiples factores de autenticación en nuestros servicios. La industria está presionando y haciendo notar que uno no es suficiente, algo que ya se conocía desde hace algún tiempo, pero la mayoría de las organizaciones ha estado postergando e ignorando.”

Con información de: Bleeping Computer